Active Directory : pourquoi et comment empêcher les utilisateurs d’ajouter des enregistrements DNS ?

Sommaire

I. Présentation

Par défaut, dans un environnement Active Directory, tous les utilisateurs authentifiés ont la capacité d’ajouter des enregistrements DNS dans la zone principale. Cette configuration est en partie nécessaire pour le bon fonctionnement des mises à jour dynamiques, mais elle constitue également une porte d’entrée pour plusieurs techniques d’attaque.

Il est toutefois possible d’interdire cette action aux comptes utilisateurs tout en continuant à autoriser les ordinateurs à gérer leurs propres enregistrements DNS. C’est ce que nous allons faire dans ce tutoriel.

II. Pourquoi interdire la création d’enregistrements DNS aux utilisateurs ?

Laisser n’importe quel utilisateur du domaine créer des enregistrements DNS est un prérequis pour plusieurs attaques, notamment :

- Le relai NTLM WebDAV vers LDAP

- La CVE-2025-33073 patchée en juin 2025

Ces deux attaques permettent une élévation de privilèges à distance sur les postes.

Comme souvent en matière de durcissement AD, restreindre cette permission permet de se protéger entièrement ou partiellement contre des vulnérabilités actuelles et futures.

III. Identification de la configuration actuelle

La permission d’ajouter des enregistrements DNS est définie au niveau des ACL (contrôle d’accès) de la zone DNS. Voyons comment auditer la configuration actuelle.

Suivez ces étapes :

1 – Commencez par ouvrir la console dnsmgmt.msc (Gestionnaire DNS).

2 – Effectuez un clic droit sur la zone DNS concernée (ex : corp.local) > Propriétés.

3 – Cliquez sur l’onglet Sécurité.

4 – Désormais, vérifiez si le groupe Utilisateurs authentifiés (“Authenticated Users”) dispose du droit Créer tous les objets enfants (“Create all child objects”).

Si ce droit est présent, n’importe quel utilisateur peut créer un enregistrement DNS manuellement. Pas encore convaincu ? Regardez la capture ci-dessous où un enregistrement DNS est créé en utilisant l’outil dnstool.

IV. Restreindre l’ajout d’enregistrements DNS

Cette permission existe pour une raison : les ordinateurs du domaine utilisent les mises à jour dynamiques pour publier ou renouveler leurs enregistrements. Supprimer cette autorisation sans précaution peut donc perturber la connectivité.

L’objectif est donc de supprimer la permission pour les utilisateurs, mais de la réattribuer explicitement au groupe “Ordinateurs du domaine” (Domain Computers).

Suivez ces étapes :

1 – Ouvrez de nouveau la console dnsmgmt.msc (Gestionnaire DNS).

2 – Effectuez un clic droit sur la zone DNS > Propriétés, puis cliquez sur l’onglet Sécurité

3 – Supprimez le droit Créer tous les objets enfants pour Utilisateurs authentifiés.

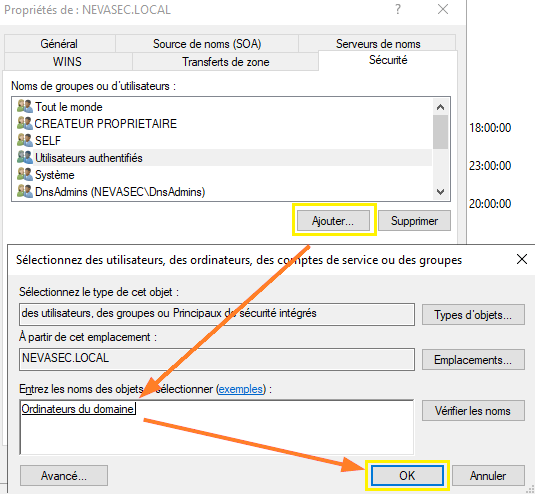

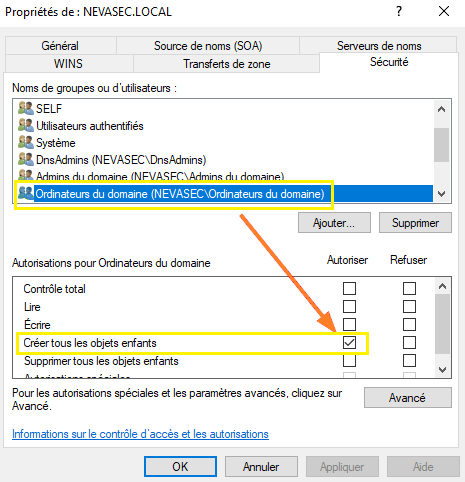

4 – Cliquez sur Ajouter…, puis recherchez et ajoutez le groupe de sécurité Ordinateurs du domaine

Cocher la permission Créer tous les objets enfants pour ce groupe de sécurité. Comme ceci :

Vous pouvez valider, la configuration est terminée !

V. Vérification du bon fonctionnement

Une fois la modification appliquée, il faut :

- Vérifier qu’un utilisateur standard ne peut plus ajouter d’enregistrement DNS. Par exemple avec dnstool.py exécuté en tant qu’utilisateur standard de l’AD. Autrement dit, le test effectué précédemment ne devrait plus fonctionner !

- Vérifier qu’un ordinateur joint au domaine peut toujours s’enregistrer :

- Renommez une machine

- Exécutez et/ou redémarrez le poste

- Vérifiez dans la console DNS si le nouvel enregistrement apparaît

VI. Conclusion et remarques

Ce durcissement est très peu documenté en ligne, ce qui en fait un point de sécurité souvent négligé. Comme pour toute action de hardening AD :

- Il est essentiel de documenter le changement

- Il faut être capable de revenir rapidement en arrière en cas de dysfonctionnement

Enfin, gardez à l’esprit que cette mesure ne protège pas contre tout :

- Un attaquant ayant compromis une machine pourra toujours utiliser l’identité de celle-ci pour publier un enregistrement DNS malveillant

- Si votre MachineAccountQuota (MAQ) n’est pas à 0, un utilisateur pourra créer un compte machine et obtenir les mêmes droits. Si ce n’est pas fait, cet article vous expliquera comment changer cette autre configuration par défaut dangereuse