SmartTube, le client YouTube open source, a été piraté : une mise à jour suspecte diffusée !

Des pirates sont parvenus à voler les clés de signature du développeur de SmartTube, un célèbre client YouTube pour Android TV, provoquant la diffusion d’une mise à jour très suspecte de l’application. Voici ce que l’on sait.

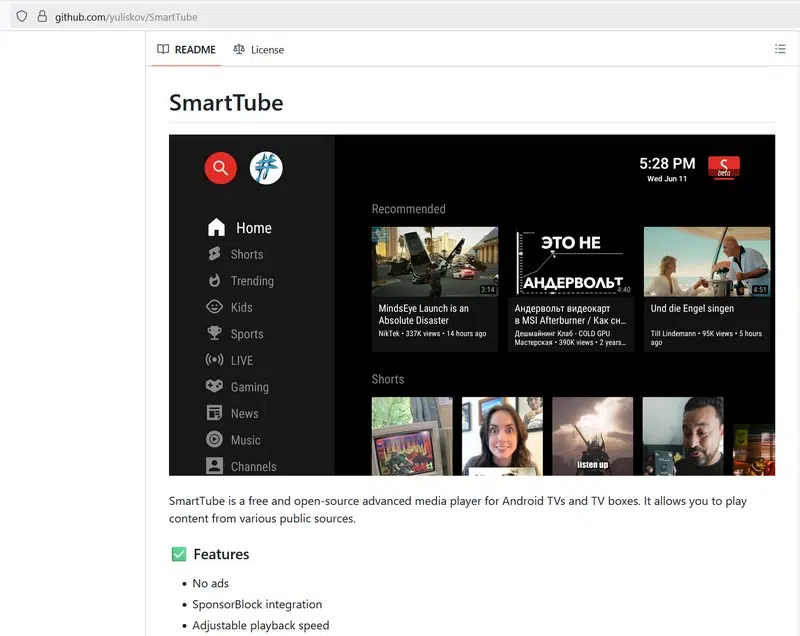

SmartTube est une application open source qui se présente comme une alternative à l’application officielle YouTube. Ce client YouTube est apprécié car il est plus léger et il est capable de bloquer les publicités : c’est un peu comme bénéficier de YouTube Premium, mais sans payer. Il est adopté par de nombreuses personnes sur Android TV, Fire TV Stick, Nvidia Shield et box TV.

Une compromission confirmée et une mise à jour malveillante diffusée

Ces derniers jours, plusieurs utilisateurs ont vu le mécanisme Google Play Protect bloquer l’application SmartTube. La raison : un risque de sécurité, ce qui a de quoi étonner dans le cas présent puisque SmartTube a une bonne réputation.

L’explication est venue du développeur de SmartTube en personne : Yuriy Yuliskov. Il a révélé que ses clés de signature avaient été compromises. Une personne malintentionnée a donc pu injecter du code malveillant dans l’application et la diffuser auprès des utilisateurs. Pour limiter les dégâts, Yuriy Yuliskov a révoqué les clés compromises.

Le problème, c’est que l’analyse de la version 30.51 a révélé la présence d’une bibliothèque inhabituelle : , totalement absente du code source officiel. Il pourrait s’agir de code malveillant, comme l’explique le développeur : “Il s’agit peut-être d’un logiciel malveillant. Ce fichier ne fait partie ni de mon projet ni d’aucun SDK que j’utilise. Sa présence dans l’APK est inattendue et suspecte. Je recommande la prudence jusqu’à ce que son origine soit vérifiée.“

Selon les premières analyses, cette librairie tourne en tâche de fond, collecte des informations sur le terminal, l’enregistre auprès d’un serveur distant et transmet régulièrement des métriques via un canal chiffré. Pour le moment, aucun comportement suspect n’a été observé (pas de participation à un botnet, par exemple), mais la situation peut rapidement évoluer.

Si vous utilisez SmartTube, que faire ?

Yuriy Yuliskov assure qu’une nouvelle version saine va être publiée, mais pour le moment, elle n’est pas disponible sur le GitHub officiel du projet. Mais, attention, ce ne sera pas une simple mise à jour, mais bien une nouvelle application SmartTube avec un nouvel identifiant.

“Afin d’éliminer complètement toute menace, j’ai décidé de ne plus utiliser la signature actuelle et d’en adopter une nouvelle. De ce fait, l’identifiant de l’application changera également. Vous n’avez pas besoin de supprimer l’ancienne application (mais elle ne recevra plus de mises à jour) : la nouvelle s’installera en tant qu’application distincte et devra être reconfigurée.“, explique le développeur sur GitHub. Cette nouvelle version sera publiée sur F-Droid.

Malgré tout, il y a beaucoup de zones d’ombre dans cette histoire : quelle est l’origine de la compromission ? Depuis combien de temps les clés de signature ont-elles été compromises et quel est réellement l’impact ? Il n’est pas non plus précisé quelles sont les versions affectées par cet incident de sécurité.

En attendant, au-delà de vous débarrasser de SmartTube, voici quelques recommandations :

- Utiliser uniquement les versions anciennes considérées comme sûres (la 30.19 ne déclenche pas Play Protect, d’après un utilisateur).

- Désactiver les mises à jour automatiques.

- Changer le mot de passe Google, vérifier les connexions suspectes et révoquer les services inconnus.