Active Directory : pourquoi l’IA accélère les attaques sur les mots de passe en 2026 ?

En 2026, l’Active Directory reste la colonne vertébrale de la gestion des identités pour beaucoup d’entreprises. Pour autant, les menaces évoluent grâce à l’intelligence artificielle : les attaquants peuvent agir plus rapidement et gagner en efficacité. Découvrez pourquoi et comment renforcer la sécurité de votre Active Directory en réponse à l’émergence d’attaquants assistés par IA.

La sécurité de l’Active Directory est un vaste sujet, c’est pourquoi cet article se concentre sur un aspect : la protection des mots de passe, et donc indirectement, des comptes. Les mots de passe des utilisateurs Active Directory sont ciblés par des attaques directes (password spraying, par exemple) et des attaques indirectes (logiciel malveillant de type infostealer, par exemple).

— Cet article inclut une communication commerciale pour Specops Software.

Sommaire

L’évolution de la menace avec l’IA

PassGAN, un outil pas comme les autres

Bien que cet outil ne soit pas nouveau, l’approche de PassGAN fait directement écho aux tendances actuelles. Sa particularité, c’est d’utiliser la méthode Generative Adversarial Network (GAN) qui a inspirée son nom. Contrairement aux méthodes traditionnelles qui testent des variations basées sur des règles préétablies (remplacer un “a” par un “@”, ajouter “2026” à la fin), il est capable de déterminer des variantes de mots de passe grâce à de l’entraînement sur des listes de mots de passe issues de fuites de données réelles.

PassGAN s’apparente à un outil dopé à l’IA de par son fonctionnement, même s’il ne s’appuie sur aucun LLM. Sa méthode s’inspire de la logique humaine et de ses capacités à s’entraîner sur un ensemble de données. Elle sait qu’un utilisateur contraint de mettre une majuscule et un chiffre le fera souvent au début et à la fin du mot. Grâce à l’entraînement contradictoire (adversarial training), le système s’améliore à chaque itération pour générer des candidats de mots de passe avec la plus forte probabilité de succès.

Des recherches récentes montrent que cet outil peut “cracker” plus de la moitié des mots de passe courants en moins d’une minute. Là où un humain ou un script perdrait du temps à tester des chaînes variées, il concentre sa puissance de calcul sur ce que vos utilisateurs sont susceptibles d’utiliser comme mot de passe.

L’OSINT automatisé : le ciblage contextuel

Un autre vecteur d’attaque que l’IA a amplifié est la reconnaissance dans le cadre d’une démarche OSINT. Pour construire un dictionnaire personnalisé afin de cibler une entreprise, un attaquant pouvait utiliser un outil comme CeWL ou effectuer une analyse approfondie manuelle (parcourir le site web, noter les noms des dirigeants, les projets en cours, les noms de produit, etc.).

Aujourd’hui, des modèles de langage (LLM) peuvent automatiser ces tâches et ainsi réduire le temps nécessaire à la réalisation d’une telle recherche, tout en allant plus en profondeur. Il est envisageable d’analyser les communiqués de presse, les profils LinkedIn des employés et même une base documentaire enrichie par les publications publiques de la cible. Tout cela crée un contexte.

Si votre entreprise lance un projet nommé “Horizon”, l’IA testera intelligemment des variantes comme “Horizon2026!”, “ProjetHorizon@” ou “ProjetHorizon!”. Ce type de technique augmente le niveau de personnalisation des attaques par “password spray”, ce qui tend aussi à rendre la détection plus difficile. En effet, le volume de tentatives par compte reste faible (c’est la particularité même de cette technique), mais la probabilité de succès augmente.

La puissance de calcul accessible à tous

La sécurité des mots de passe repose aussi sur la façon dont ils sont stockés dans la base Active Directory et la façon dont ils sont utilisés lors des phases d’authentification. À ce sujet, dans le contexte de l’Active Directory, l’authentification via le protocole NTLM représente un risque majeur, notamment car elle permet à un attaquant de pouvoir mettre la main sur le hash Net-NTLM d’un mot de passe, et ce, grâce à de nombreuses techniques éprouvées et documentées.

Une fois cette information précieuse en sa possession, un attaquant peut l’exploiter, mais aussi tenter de casser le mot de passe afin de l’avoir en clair. Pour accomplir cette tâche, il faut du matériel et plus particulièrement des puces graphiques avec de bonnes performances. Cela tombe bien, l’essor de l’IA a inondé le marché de cartes graphiques de plus en plus performantes.

Résultat, ce matériel qui sert à entraîner des modèles de langage (ou à exécuter un LLM en local) peut aussi être utilisé pour casser des hash de mots de passe. Pour ceux liés à l’authentification NTLM, c’est d’autant plus vrai et plus abordable depuis que Mandiant a publié des rainbow tables pour Net-NTLMv1.

En 2026, n’importe quel attaquant peut louer, pour quelques euros par heure, des clusters de GPU capables de traiter des hash NTLM (ou d’autres types) de façon très rapide, ce qui remet encore plus en cause la robustesse de ces informations.

Audit et état des lieux : la première étape indispensable

Avant d’implémenter de nouvelles lignes de défense pour mieux protéger les mots de passe Active Directory, vous devez réaliser un état des lieux précis de votre annuaire Active Directory. On ne peut pas sécuriser ce qu’on ne voit pas.

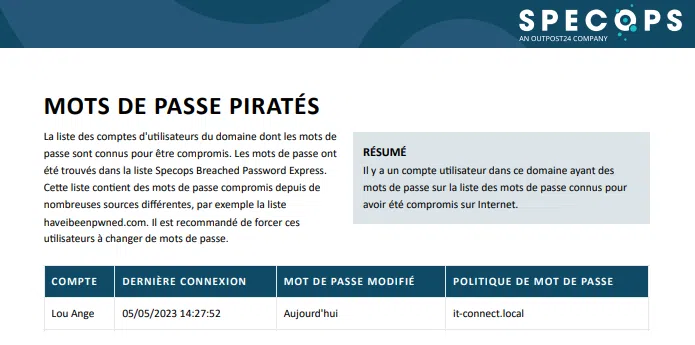

Specops Password Auditor permet d’effectuer une analyse des mots de passe et des comptes, le tout en allant lire les données de votre Active Directory.

Cet audit rapide et gratuit permet d’identifier plusieurs faiblesses, parmi lesquelles :

- Les comptes administrateurs dont le mot de passe n’expire jamais.

- Les comptes obsolètes qui sont des portes d’entrée idéales.

- Les comptes avec un mot de passe identique, ce qui ouvre la voie à la compromission de plusieurs comptes à partir d’un seul mot de passe.

- Surtout, les comptes utilisant des mots de passe considérés comme compromis.

L’analyse permet d’obtenir les résultats dans l’application en elle-même, mais la valeur ajoutée, c’est le rapport généré en français et prêt à l’emploi. Il constitue un argumentaire factuel pour la direction : montrer que 15% des comptes actifs de l’entreprise utilisent un mot de passe compromis, car déjà présent dans des fuites de données, peut suffire pour montrer qu’il est urgent d’agir.

- IT-Connect – Découverte de Specops Password Auditor

Repenser la politique de mots de passe pour s’adapter

Les techniques évoluent, surtout en termes de pertinence, et les attaquants gagnent en efficacité grâce à l’IA. À l’inverse, les mécanismes de sécurité des comptes et des mots de passe dans l’Active Directory sont les mêmes depuis plus de 10 ans. Pour s’adapter, les organisations doivent s’outiller

La solution Specops Password Policy offre une approche pertinente et adaptée aux menaces actuelles, tout en comblant les lacunes des fonctions natives de l’Active Directory.

Bloquer les mots de passe compromis

Si un mot de passe est connu des attaquants, sa complexité importe peu.

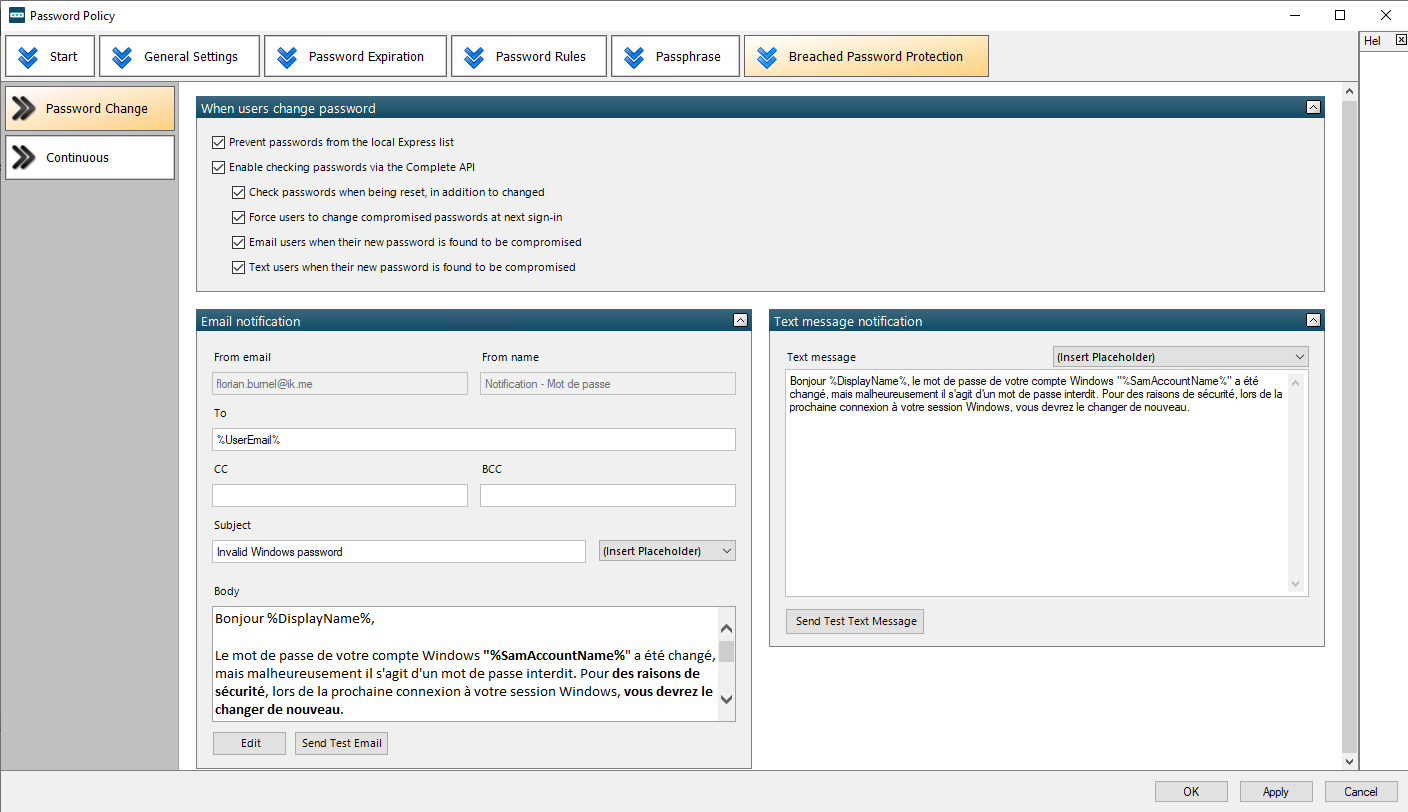

Specops Password Policy intègre une fonctionnalité nommée Breached Password Protection qui compare en continu les hashs de vos mots de passe avec une base de données contenant plus de 5 milliards de mots de passe compromis uniques. Cette base maintenue par les équipes de Specops Software est alimentée quotidiennement par des honeypots, la surveillance du Dark Web (ce qui est indispensable pour détecter les fuites de données) et l’analyse de malwares.

Si un utilisateur tente de définir un mot de passe présent dans cette liste, il est bloqué. Autre scénario : si un mot de passe utilisé actuellement par un utilisateur est découvert dans une nouvelle brèche, le système peut forcer le changement au prochain logon de l’utilisateur.

Dictionnaires personnalisés contre l’OSINT et l’IA

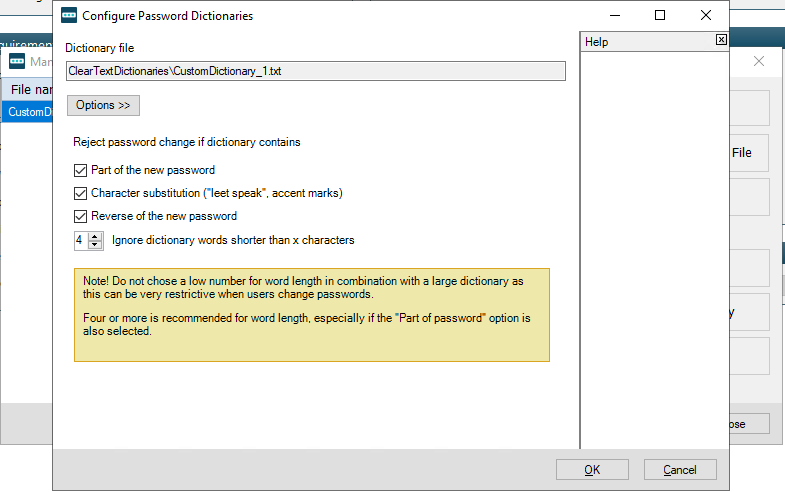

Pour contrer les attaques ciblées où l’IA génère des mots de passe basés sur le contexte de l’entreprise (OSINT), il est impératif de bloquer les termes spécifiques à votre organisation.

Avec Specops, vous pouvez créer des dictionnaires interdisant :

- Le nom de l’entreprise et ses abréviations.

- Les noms des produits ou projets internes (comme ceux liés au projet Horizon évoqué précédemment à titre d’exemple).

- Les termes liés à l’infrastructure IT locale.

Cela empêche les utilisateurs de créer des mots de passe trop évidents, qui seraient les premiers testés par une IA ou en s’appuyant sur une liste de mots de passe optimisée vis-à-vis de la cible.

Favoriser la longueur via des passphrases

Un rapport sur les mots de passe publié par Specops Software mentionne les risques liés à la longueur des mots de passe.

“Les mots de passe plus longs ont également été largement exposés. Des centaines de millions de mots de passe de toutes les longueurs courantes ont été volés : 882 millions pour neuf caractères, 925 millions pour dix caractères et 672 millions pour onze caractères. Au total, plus de 4,4 milliards de mots de passe volés comptaient entre huit et douze caractères, confirmant que la longueur seule ne suffit pas à protéger contre la compromission.”

Comme je le répète depuis plusieurs années, l’usage de passphrases est recommandé pour augmenter drastiquement la longueur des mots de passe. Specops Password Policy permet justement de configurer des stratégies où la longueur compense la complexité : un utilisateur peut choisir un mot de passe très long sans être forcé d’y insérer des caractères spéciaux, ce qui améliore à la fois la sécurité (entropie) et l’expérience utilisateur.

- IT-Connect – Prise en main de Specops Password Policy

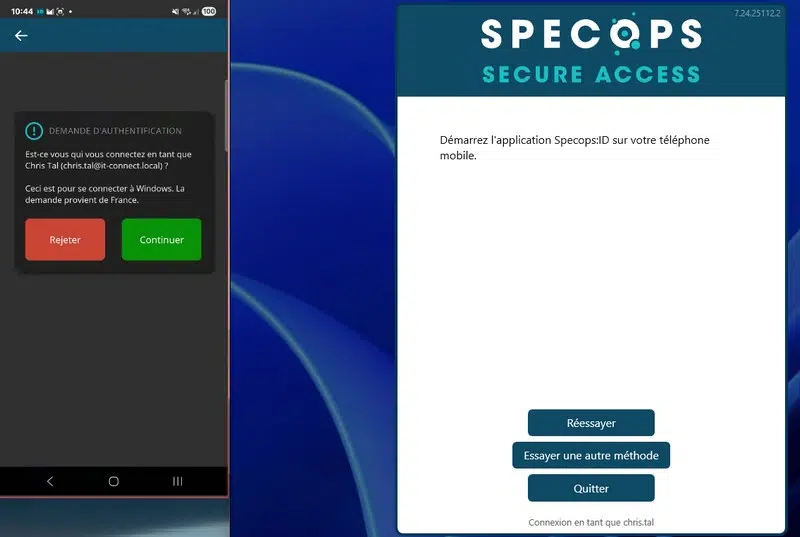

Renforcer la sécurité des accès avec du MFA

Les accès Windows, Bureau à distance et VPN sont des cibles privilégiées, et dans le troisième cas, c’est particulièrement intéressant pour un attaquant lorsque l’authentification s’appuie sur l’Active Directory.

Specops Secure Access répond à ce besoin en ajoutant une couche de MFA directement à la connexion Windows, au RDP et au VPN. Bien que la solution soit récente dans le catalogue de Specops Software, elle intègre des fonctions pertinentes et adaptées au marché. Par exemple, un mode hors ligne, garantissant que la MFA reste fonctionnelle même si la machine ne peut pas contacter un contrôleur de domaine.

- IT-Connect – Prise en main de Specops Secure Access

Conclusion

En 2026, la sécurité des comptes Active Directory ne se joue pas sur la capacité des utilisateurs à mémoriser des mots de passe complexes, mais sur la capacité de l’entreprise à anticiper leur compromission. L’alliance de l’IA générative et des malwares de type infostealer a créé un marché de l’identifiant volé, où les données sont agrégées, vendues et exploitées à une vitesse qui dépasse les capacités de réaction humaines. À ce sujet, je vous invite à lire notre article consacré aux Initial Access Brokers.

Ce qu’il faut retenir :

- Reconnaissance des patterns : l’IA ne se contente pas de tester des combinaisons aléatoires. Elle identifie les habitudes des utilisateurs (substitutions, patterns clavier) pour concentrer sa puissance de calcul uniquement sur les mots de passe les plus probables.

- Mutation intelligente : l’IA générative déduit logiquement les évolutions d’un mot de passe compromis, en jouant sur les dates, par exemple. Ainsi, si le mot de passe “Hiver2025!” a été compromis, l’IA pourrait suggérer de tenter “Printemps2026!”.

- Reconnaissance automatisée (OSINT) : les LLM analysent les données publiques (LinkedIn, actualités de l’entreprise) pour affiner le ciblage des attaques par password spray ou phishing. Cela renforce la pertinence des résultats.

- Barrière technique plus faible : l’accessibilité des modèles d’IA et les outils associés en tout genre permettent à des attaquants sans grande expertise, ni matériel coûteux de mener des offensives.

Enfin, ne concentrez pas vos efforts uniquement sur la gestion des mots de passe. La sécurité de l’Active Directory est un vaste sujet qui va de la désactivation des protocoles obsolètes et vulnérables à la mise en place du Tiering Model.