Active Directory : les dangers avec les mots de passe compromis

Si vous vous intéressez à la cybersécurité, vous connaissez très certainement le site Have I Been Pwned. Le principe est simple : vous y saisissez votre adresse e-mail et la plateforme vous indique si vos données ou vos mots de passe ont fait l’objet d’une fuite et se retrouvent dans la nature.

Mais, transposons ce concept dans le contexte de l’entreprise. Posez-vous cette question : qu’est-ce qui empêche vos utilisateurs de réutiliser un mot de passe personnel compromis comme mot de passe Active Directory pour ouvrir leur session Windows ?

La réponse : rien, en tout cas pas avec les outils natifs de l’Active Directory. Cet article revient sur cette problématique afin de vous alerter sur ce risque réel et vous présente les solutions apportées par Specops Software pour auditer et protéger efficacement votre annuaire.

Pour ceux qui préfèrent, cette problématique a été abordée dans ma dernière vidéo :

Cet article inclut une communication commerciale pour Specops Software.

Sommaire

Le mythe du mot de passe complexe

Une vérité doit être rappelée : le mot de passe le plus complexe n’est pas forcément inviolable. En effet, même une chaîne de caractères extrêmement robuste perd sa valeur si elle a fait l’objet d’une fuite de données. Même si l’entropie d’un mot de passe est essentielle, cela n’en fait pas une information inviolable.

Le danger réside dans la nature humaine. Un utilisateur, s’il n’est pas suffisamment sensibilisé, a tendance à aller au plus simple. Il va par exemple créer un compte sur sa boutique en ligne préférée avec son adresse personnelle et un mot de passe spécifique. De retour au bureau, pour éviter d’avoir à mémoriser un nouveau sésame, il réutilisera ce même mot de passe pour sa session Windows (qui peut correspondre à un compte Active Directory).

Le temps passe… et si cette petite boutique en ligne se fait pirater et que sa base de données (noms d’utilisateurs et mots de passe) fuite sur le web, c’est une véritable mine d’or pour les cybercriminels. Ces derniers sont alors susceptibles d’exploiter ces informations via une technique bien connue appelée le credential stuffing.

Cette attaque consiste à automatiser la réutilisation de ces mots de passe volés sur d’autres services, dont les systèmes d’information des entreprises, pour tenter de compromettre des identifiants réels. Pour l’attaquant, les chances de trouver une combinaison valide sont plus importantes qu’avec des données générées aléatoirement.

Sans aller jusqu’à la compromission de la boutique en ligne préférée de l’utilisateur, ce mot de passe peut fuiter si la machine de l’utilisateur est directement infectée. Si sa machine personnelle est infectée par un malware infostealer et qu’il a mémorisé son mot de passe dans son navigateur, alors l’information fuitera.

Specops Password Policy : le bouclier pour les mots de passe AD

Pour se protéger de ces attaques au sein d’un environnement Microsoft, il faut aller au-delà des stratégies natives. Il y a une solution tierce que j’apprécie et que je vous recommande depuis plusieurs années : Specops Password Policy. Elle vient se greffer directement sur votre Active Directory.

Son objectif premier : permettre de créer des politiques de mots de passe et de passphrases sur mesure, offrant des fonctionnalités avancées.

Dictionnaires et passphrases personnalisés

La solution vous permet de bloquer les mauvaises pratiques à la source. Vous pouvez par exemple intégrer un dictionnaire personnalisé empêchant l’utilisation du nom de votre entreprise (par exemple : “IT Connect”) ou de ses variantes déformées, qui constituent une faille très fréquente.

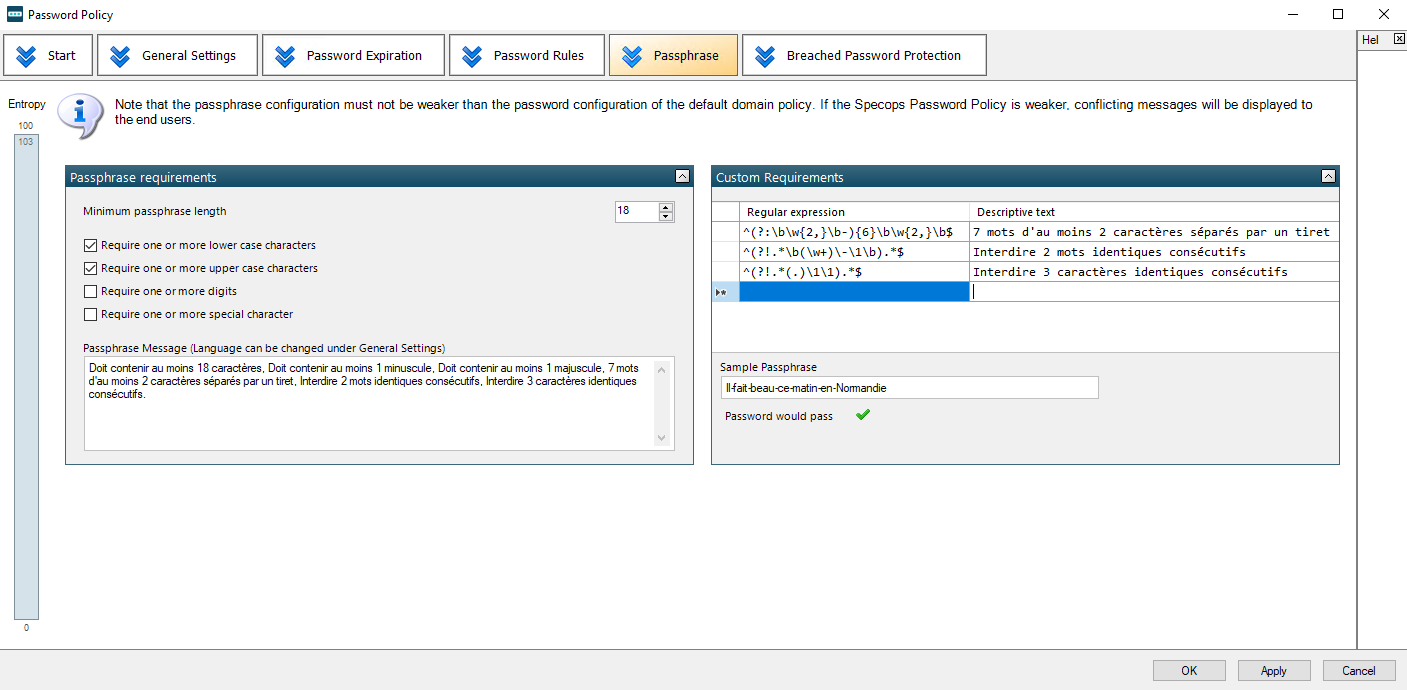

Specops permet également de forcer l’utilisation de passphrases. En associant plusieurs mots (par exemple cinq mots séparés par des tirets, vérifiés par des expressions régulières), on augmente drastiquement la longueur et l’entropie, rendant le secret beaucoup plus simple à retenir pour l’utilisateur, mais difficile à casser par brute force.

Breach Password Protection : la lutte contre les fuites

La fonctionnalité phare de Specops Password Policy se nomme Breach Password Protection. Son rôle ? Vérifier si les mots de passe de vos utilisateurs ont fuité sur le net. Pour cela, elle s’appuie sur une base de données de plus de 5,8 milliards de mots de passe compromis. Cette base est alimentée en continu par les équipes de Specops qui surveillent le dark web (là où on peut trouver les bases issues de piratage), déploient des honeypots et intègrent les données de Have I Been Pwned.

Cette protection opère à plusieurs niveaux :

- Au changement : dès qu’un utilisateur tente de créer ou modifier son mot de passe, l’outil vérifie dans une liste locale mise en cache (appelée l’express list) puis interroge une API externe où il y a la base complète. Précision concernant la confidentialité : la solution travaille uniquement sur les hashs (les empreintes) des mots de passe, et ne manipule jamais les mots de passe en clair.

- En continu : il s’agit d’un check proactif quotidien. Tous les jours, Specops vérifie l’ensemble des mots de passe de l’annuaire. C’est indispensable, car un mot de passe sécurisé aujourd’hui peut tout à fait être découvert dans une fuite de données demain.

L’expérience utilisateur lors d’une compromission

Que se passe-t-il concrètement si un collaborateur utilise un mot de passe compromis ? L’utilisateur peut changer son mot de passe via l’interface de Windows (méthode habituelle), tout en bénéficiant de l’assistance du client Specops. Elle facilite l’opération, car elle rappelle visuellement à l’utilisateur les règles à respecter pour définir un mot de passe conforme à la politique de l’entreprise.

Si l’utilisateur saisit un mot de passe assez robuste (complexe, long, avec des caractères variés, etc…), qui pourrait être généré par un gestionnaire de mots de passe, le changement devrait être validé. Voici des exemples de mots de passe compromis : , , .

Cependant, en tâche de fond, Specops interroge son API pour regarder si le mot de passe fait l’objet d’une compromission. Ainsi, malgré sa complexité apparente, ce mot de passe est compromis. Ainsi, le système réagit :

- Alerte : l’utilisateur reçoit une notification (par SMS ou e-mail) lui indiquant que son nouveau mot de passe est compromis et non autorisé.

- Action : l’option “L’utilisateur devra changer le mot de passe” est automatiquement cochée dans les propriétés de son compte AD, le forçant à en définir un nouveau dès sa prochaine ouverture de session.

- Traçabilité : des logs sont générés dans l’Observateur d’événements, permettant aux équipes de sécurité (via un SOC ou un SIEM) d’être alertées en temps réel de l’incident.

Specops Password Auditor : faites le test gratuitement !

Vous vous demandez combien de mots de passe compromis dorment actuellement dans votre propre Active Directory ? Specops propose une solution entièrement gratuite pour le découvrir : Specops Password Auditor.

Il s’agit d’un utilitaire que vous pouvez installer sur n’importe quelle machine de votre réseau (pas obligatoirement un contrôleur de domaine). Il va scanner votre base d’annuaire en lecture seule, ce qui garantit l’absence d’impact sur la production de votre AD.

Le fonctionnement est simple : l’outil télécharge une version locale de la base de mots de passe divulgués. Bien que cette base soit réduite par rapport à celle du service payant Breach Password Protection, elle donne déjà une excellente vision du risque. Il compare ensuite les hashs de vos utilisateurs avec cette base.

Quelques minutes plus tard, les résultats tombent. Le compte rendu prend la forme d’un tableau de bord interactif, qu’il est possible d’exporter sous la forme d’un rapport PDF complet et en français. Ce rapport, idéal pour être présenté à une DSI ou un RSSI, met en évidence les différents points analysés par Specops Password Auditor, dont :

- Les mots de passe divulgués.

- Les mots de passe identiques entre plusieurs comptes (un risque de mouvement latéral évident).

- Les comptes avec des mots de passe vides.

- Les comptes obsolètes ou inactifs (administrateurs ou utilisateurs).

- Le niveau de conformité de votre politique de mots de passe actuelle face aux exigences de l’ANSSI, de la CNIL ou d’autres standards de sécurité.

En conclusion

Le credential stuffing est une menace sérieuse et la réutilisation des mots de passe n’est pas un mythe. La sécurisation de vos accès internes ne doit plus reposer uniquement sur une question de complexité. Des mesures complémentaires doivent être déployées, comme la surveillance des mots de passe ayant fait l’objet d’une fuite, mais aussi d’autres actions comme le MFA.

Vous pouvez télécharger Specops Password Auditor gratuitement dès aujourd’hui pour dresser un état des lieux de votre Active Directory, ou demander une démonstration de Specops Password Policy pour surveiller activement votre environnement AD.