Comment l’outil CeWL peut aider un pirate à générer une wordlist sur mesure pour casser vos mots de passe ?

Utiliser les informations disponibles dans le domaine public pour créer un dictionnaire de mots de passe spécifique à une entreprise, c’est l’objectif de l’outil CeWL. Dans le contexte d’une attaque de type password spraying, l’attaquant dispose alors d’un dictionnaire sur mesure et adapté à sa cible. Prenez les devants : protégez-vous de ce type de technique.

L’époque où les pirates tentaient de deviner des mots de passe en testant des combinaisons de caractères au hasard est révolue : aujourd’hui, ils utilisent les contenus des fuites de données pour disposer de listes où le taux de réussite est susceptible d’être plus important. Pour aller encore plus loin, et sans recourir directement à un Initial Access Broker, les pirates peuvent créer un dictionnaire adapté à une cible.

Ce n’est pas un hasard : il est très fréquent que des utilisateurs intègrent le nom de leur entreprise dans leur mot de passe. Ce n’est pas un mythe, je l’ai vu de nombreuses fois, et je pense que vous aussi. Ces mots de passe peuvent être complexes mais assez facilement devinables. Cela est d’autant plus vrai lorsque l’attaquant crée un dictionnaire spécifique à sa cible : il peut alors s’aider d’un outil comme CeWL.

Le principe est simple : CeWL analyse un site web pour extraire des mots-clés selon différents critères et faciliter la création d’un dictionnaire contextualisé. Tout cela intervient dans la phase de reconnaissance en s’appuyant sur les informations publiques disponibles sur Internet.

Cet article a pour but de vous montrer comment un outil comme CeWL peut être utilisé, et surtout, comment adapter votre politique de sécurité Active Directory pour contrer ces menaces ciblées. Là où c’est intéressant, c’est que, d’un point de vue défensif, vous pouvez utiliser CeWL pour générer un dictionnaire pertinent que vous devrez ensuite bloquer.

— Cet article inclut une communication commerciale pour Specops Software.

Sommaire

L’illusion de la sécurité par la complexité standard

Pendant des années, les administrateurs système ont appliqué les bonnes pratiques recommandées par les éditeurs et agences de sécurité : exiger une majuscule, une minuscule, un chiffre et un caractère spécial, avec une certaine longueur… Cependant, ce n’est plus suffisant et cette complexité intéressante sur le papier crée une illusion.

Pour respecter ces contraintes tout en conservant un mot de passe mémorisable, l’utilisateur adopte souvent des schémas prévisibles. Il va puiser dans son environnement immédiat (le nom de l’entreprise, le nom du service, le logiciel utilisé…) et y ajouter deux trois caractères pour respecter les attentes en matière de complexité.

Cela donne naissance à des mots de passe du type “Entreprise2026!” ou “Comptabilite2026@”.

Mise en pratique : créer une wordlist ciblée avec CeWL

CeWL (Custom Word List generator) est un outil développé en Ruby, présent nativement dans les distributions de pentest comme Kali Linux. Il parcourt une URL donnée (le site vitrine de votre organisation, par exemple) jusqu’à une profondeur spécifiée, et extrait chaque mot unique rencontré pour constituer une liste.

Cette liste ne contient pas des mots du dictionnaire Larousse sélectionnés au hasard, mais elle reflète le vocabulaire spécifique de votre organisation. Cette liste peut donc contenir :

- Noms des produits commercialisés par votre société.

- Noms des dirigeants (souvent présents dans une page dédiée : “Équipe”, “Qui nous sommes ?”, etc.).

- Villes où l’entreprise possède des filiales.

- Acronymes internes ou termes techniques métier.

Une fois cette liste brute obtenue, l’attaquant possède une base intéressante pour imaginer les mots de passe que pourraient utiliser vos utilisateurs. Toutefois, il doit appliquer des règles de mutation (ajouter une année, changer “a” par “@”, etc.) pour obtenir une liste de candidats à tester contre l’un de vos services (accès VPN, connexion Active Directory, site web, etc.).

Avertissement : CeWL est un outil d’audit de sécurité légitime. Cependant, l’utiliser sur un site web sans l’autorisation explicite de son propriétaire peut être considéré comme une tentative d’intrusion ou une reconnaissance offensive, ce qui est illégal.

Installation de CeWL sur Linux

Ce paquet est installé par défaut sur la distribution Kali Linux. Cependant, si vous n’utilisez pas Kali Linux, CeWL peut s’installer facilement grâce à sa présence dans les dépôts officiels. C’est notamment le cas sur Debian :

L’aide de l’outil s’affiche via la commande . Les options permettent de définir la profondeur de recherche, la longueur minimale des mots ou encore d’extraire les adresses e-mail.

Génération d’un dictionnaire

Vous pouvez simplement spécifier le nom de domaine de votre cible. Ici, je n’indiquerai pas le site utilisé pour faire ce test, cela importe peu. La liste des mots sera retournée directement dans la console.

Si vous souhaitez envoyer les résultats directement dans un fichier texte, utilisez l’option :

Sur une page web, il y a beaucoup de mots, mais certains sont sûrement plus présents que d’autres. CeWL a justement une option pour indiquer le nombre d’occurrences de chaque terme (), ce qui peut permettre de faire du tri dans un second temps. Par exemple :

En réalité, CeWL ne consulte pas uniquement la page d’accueil : il parcourt le site (comme un crawler classique) avec un niveau de profondeur défini à 2 liens par défaut. Vous pouvez lui demander d’analyser le site web plus en profondeur en modifiant la valeur du paramètre .

Pour affiner les résultats, vous pouvez aussi conserver uniquement les mots d’au moins 5 caractères. L’intérêt étant d’éliminer des mots comme “vous”, “des”, “les”, etc… qui n’apportent rien. Tout dépend du contexte d’analyse, mais bien souvent, c’est utile d’éliminer les petits mots. Cela s’effectue à l’aide de l’option suivie par le nombre de caractères minimal des mots à conserver.

Voici un exemple de commande complète :

Rechercher les adresses e-mails

CeWL est capable d’extraire des informations précieuses comme les adresses e-mail (ce qui peut donner un signe concernant le format des logins). Il peut aussi lire les métadonnées. Ici, j’ai ciblé une page spécifique et une adresse e-mail a été détectée.

Récapitulatif des options

Ci-dessous, une synthèse des principales options disponibles avec CeWL.

| Option | Description | Cas d’usage / Intérêt |

| Définit la profondeur (depth) du crawl. Par défaut à 2. | Permet de scanner uniquement la page d’accueil (1) ou d’aller chercher profondément dans l’arborescence (3+). Attention, une profondeur élevée augmente considérablement le temps de scan. | |

| Définit la longueur minimale des mots à récupérer. Par défaut à 3. | Essentiel. Pour des mots de passe, on fixe souvent cette valeur à 5 ou 6 pour éviter de récupérer des mots de liaison (le, la, et, de…) inutiles pour du brute force. | |

| Écrit le résultat dans un fichier texte. | Indispensable pour sauvegarder votre wordlist et l’exploiter ensuite avec d’autres outils (ou l’importer dans Specops Password Policy). | |

| Active la récupération des adresses e-mail. | Permet de collecter des adresses de messagerie. | |

| Sauvegarde les e-mails trouvés dans un fichier séparé. | S’utilise obligatoirement avec l’option pour ne pas mélanger les e-mails avec la liste de mots de passe potentiels. | |

| Analyse les métadonnées des fichiers trouvés (PDF, Docx, etc.). | Très puissant si vous analysez un site web où des documents sont hébergés, ce qui est fréquent sur les sites vitrines. | |

| Modifie le User-Agent utilisé par CeWL. | Permet de modifier la chaîne de l’agent utilisée par défaut par CeWL, de quoi se faire passer pour un navigateur classique (Chrome, Firefox) ou une autre application. |

De la liste brute à l’attaque “Password Spraying”

Une fois la liste générée par CeWL (qui peut représenter des centaines de mots contextuels), elle est rarement utilisée telle quelle. L’attaquant va l’enrichir avec d’autres outils, notamment pour rajouter des variantes : ajouter une date, substituer certains caractères, etc.

C’est à ce moment-là que le danger se cristallise. L’attaque via Password Spraying sera orchestrée à partir d’un dictionnaire de mots de passe potentiels créés sur-mesure en tenant compte du contexte de l’entreprise.

De votre côté, vous pouvez prendre les devants : effectuez une analyse de vos services web (exposés) avec CeWL, en particulier votre site vitrine, puis utilisez cette base pour déterminer un dictionnaire de mots de passe à bloquer. L’implémentation dépendra de ce que propose le service à protéger.

Rappel : le Password Spraying est une technique où l’attaquant essaie un mot de passe commun (trouvé via CeWL par exemple) sur un grand nombre de comptes utilisateurs, plutôt que d’insister sur un seul compte.

Active Directory : comment se protéger de cette technique ?

Pour contrer une attaque de type password spraying basée sur une liste de mots de passe ciblés générée par CeWL, il faut changer de paradigme : il ne faut plus seulement vérifier la structure du mot de passe, mais son contenu. Dans le contexte d’un Active Directory, les outils natifs mis à disposition par Microsoft et intégrés à Windows Server ne sont pas suffisants. Pour répondre à ce besoin, il est nécessaire de s’appuyer sur des solutions tierces spécialisées comme celles proposées par Specops Software : elles apportent la valeur ajoutée nécessaire pour contrer ces attaques.

Bloquer les mots de passe contextuels

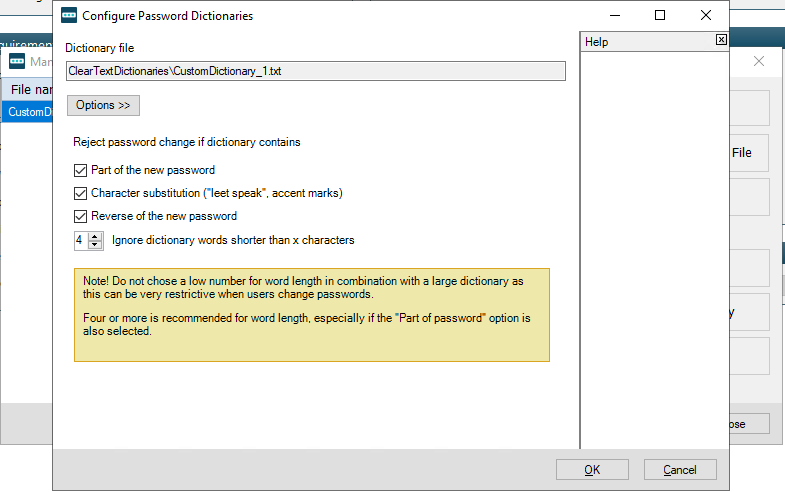

La première ligne de défense consiste à empêcher les utilisateurs de choisir des mots de passe qui font référence à l’entreprise, notamment au nom de l’entreprise. La solution Specops Password Policy permet de répondre à ce besoin grâce à la création de dictionnaires personnalisés contenant une liste de mots de passe interdits.

Vous pouvez ainsi exploiter cette fonctionnalité pour bannir :

- Le nom de l’entreprise et ses dérivés.

- Les noms des produits, des projets en cours ou des villes associés aux sites géographiques.

- Les termes trouvés lors de votre propre audit CeWL (retournez cet outil à votre avantage !).

Concrètement, si l’entreprise s’appelle “Cartago”, vous pouvez bloquer ce mot ainsi que d’autres dérivés : C@rtago, Cart@go, Cartag0, Cartago!, Cartago2026, etc… Il n’est pas nécessaire d’identifier toutes les variantes, Specops Password Policy le fait à votre place. Tous les mots de passe correspondants seront rejetés si un utilisateur tente d’en utiliser, et ce même si le mot de passe respecte les critères de complexité génériques.

Cette solution permet d’aller beaucoup plus loin que les outils natifs de Microsoft dans la définition d’une politique de mots de passe (ou de passphrases).

- IT-Connect – Prise en main de Specops Password Policy

Se protéger contre les mots de passe compromis

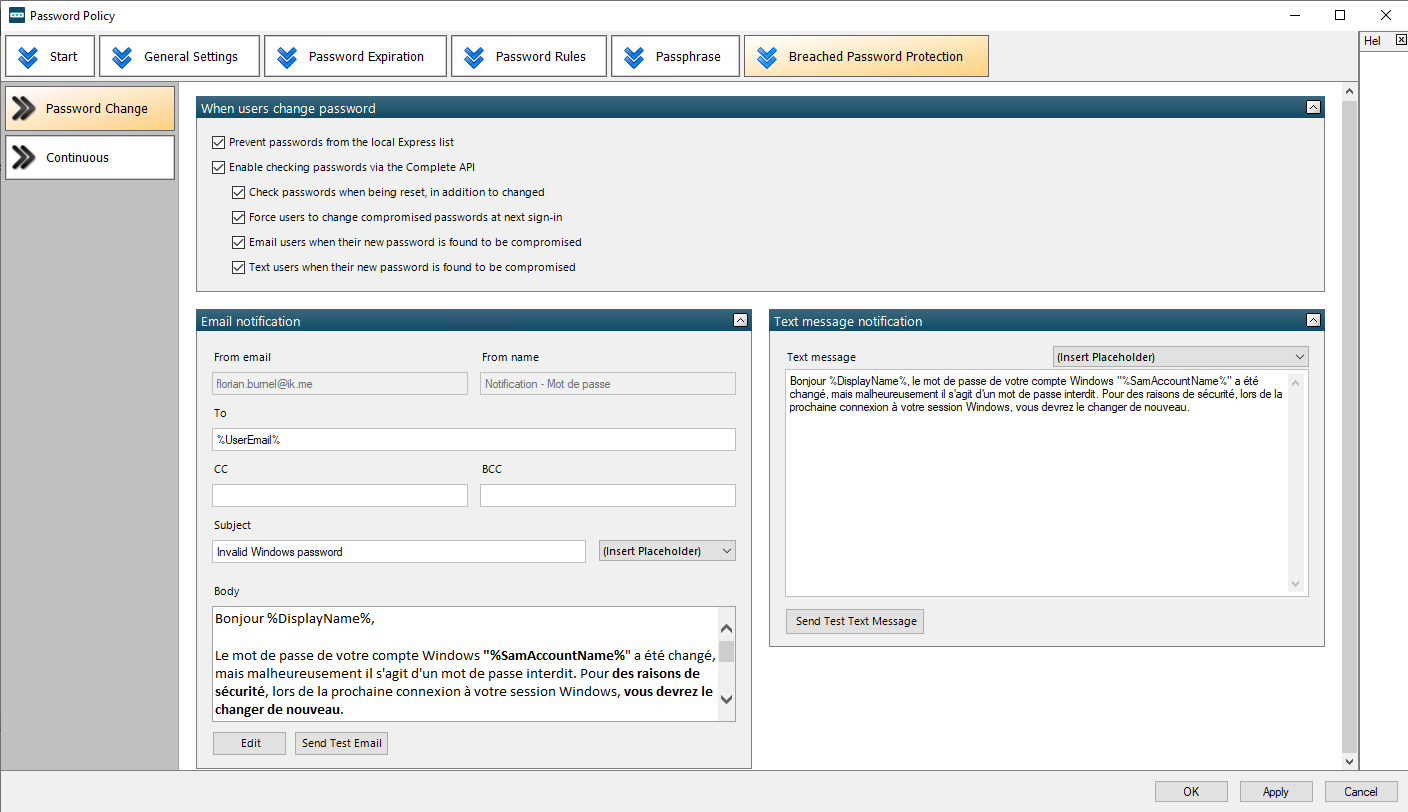

Les listes de CeWL sont susceptibles d’être croisées avec des listes de mots de passe connus. C’est là que la fonctionnalité Breached Password Protection de la solution Specops Password Policy intervient : elle vérifie si les mots de passe choisis par vos utilisateurs ont déjà été compromis (via une précédente fuite de données sur un service tiers, par exemple).

Ce contrôle s’applique sur les mots de passe déjà définis par vos utilisateurs et lors du changement d’un mot de passe : une protection proactive.

Faciliter la gestion du changement

Durcir la politique de mots de passe entraîne souvent une crainte légitime : l’augmentation des appels auprès du service support informatique pour demander la réinitialisation d’un mot de passe.

Là encore, le catalogue de produits de chez Specops Software a une solution pertinente pour répondre à ce besoin : Specops uReset. Cette solution permet aux utilisateurs de débloquer leur compte ou de réinitialiser leur mot de passe eux-mêmes (via mobile, question de sécurité, ou authentification multifacteur), sans solliciter le Helpdesk. Cela permet d’appliquer une politique de sécurité stricte (passphrases longues, dictionnaires interdits) sans faire exploser le nombre de tickets auprès du service informatique.

- IT-Connect – Prise en main de Specops uReset

Conclusion

L’utilisation d’outils comme CeWL démontre que la sécurité des mots de passe ne se joue pas uniquement sur la puissance de calcul, mais sur la pertinence sémantique. Les attaquants sont capables d’exploiter la prévisibilité humaine et les informations publiques à leur disposition pour créer des listes adaptées à leur cible.

Face à des attaques par dictionnaire contextuel ou par Password Spraying, les mécanismes de protection natifs de l’Active Directory ne suffisent pas. Cette affirmation pourrait également s’appliquer à d’autres systèmes. Détecter et bloquer ces mots de passe, ainsi que ceux déjà compromis, est une bonne façon de renforcer la protection des comptes utilisateurs.