Découverte de Passbolt, un gestionnaire de mots de passe open source pour les entreprises

Sommaire

I. Présentation

Passbolt est un gestionnaire de mots de passe 100% open source, développé depuis le Luxembourg. Cette solution européenne et souveraine est disponible en tant que service SaaS et elle peut aussi être installée on-premise, sur vos propres serveurs.

Cet article a pour objectif de vous offrir une vue d’ensemble de Passbolt et de ses fonctionnalités. Nous évoquerons également la sécurité, celle-ci étant plus qu’essentielle pour un gestionnaire de mots de passe : il est le garant des secrets de vos utilisateurs. Passbolt se présente comme une alternative à KeePass et d’autres gestionnaires de mots de passe (Bitwarden, Vaultwarden, LastPass, etc.).

Avant de commencer, quelques informations à connaître :

- Passbolt est une solution secure by design, avec un chiffrement de bout en bout et un système de partage basé sur des clés privées/publiques (OpenPGP).

- Plus de 50 000 entreprises font déjà confiance à Passbolt, notamment des entreprises dans le secteur de l’IT, des gouvernements et des agences gouvernementales de défense.

- Passbolt est un gestionnaire de mots de passe collaboratif : chaque utilisateur dispose de son coffre-fort personnel, mais il est tout à fait possible de partager des identifiants entre plusieurs utilisateurs. C’est une solution pensée pour répondre aux besoins des entreprises.

- La migration depuis une autre solution est facilitée, notamment via l’importation de données (KDBX de KeePass, 1Password, Bitwarden, LastPass, etc.). L’opération inverse, à savoir l’export de données, est aussi possible.

II. Passbolt CE vs Passbolt Pro

Commençons par répondre à la question suivante : Passbolt est-il gratuit ? Sachez que Passbolt se décline en trois versions :

- Community Edition (CE) : entièrement gratuite, que ce soit pour un usage personnel ou professionnel. Le nombre d’utilisateurs est illimité, tout comme le nombre d’éléments stockés dans les coffres-forts de ces derniers.

- Pro (Business) : une version payante, qui apporte un ensemble de fonctionnalités supplémentaires pour répondre aux besoins actuels des entreprises et des DSI. L’installation est limitée à une instance.

- Entreprise : une version payante pour les entreprises qui ont des besoins spécifiques en matière de conformité ou qui ont besoin de fonctionnalités développées sur mesure. Le nombre d’instances n’est pas limité.

La version CE est disponible uniquement en auto-hébergement (self-hosted), tandis que la version Pro est disponible en auto-hébergement et SaaS (Cloud). À titre indicatif, la version Business est facturée 4,5 € par utilisateur par mois avec un minimum de 10 utilisateurs. Mais elle reste facultative : si la version gratuite vous convient, vous n’aurez jamais à débourser un centime.

Pour un comparatif complet et exhaustif, je vous invite à consulter cette page :

III. Installation de Passbolt

Si vous désirez déployer Passbolt en local sur votre infrastructure on-premise, sachez que vous avez l’embarras du choix pour le mode de déploiement.

Vous pouvez tout à fait effectuer l’installation manuellement sur un serveur Linux, en installant toutes les dépendances et le paquet Passbolt Server prêt à l’emploi. Sinon, et c’est à la mode, vous pouvez partir sur un déploiement en conteneur Docker, et même aller jusqu’au déploiement sur Kubernetes.

Toutes les options d’installation sont décrites dans la documentation de Passbolt :

Cet article ne détaillera pas l’installation de Passbolt. D’autres tutoriels annexes ont été publiés sur IT-Connect afin d’aborder 3 méthodes différentes :

- Installation de Passbolt sur Linux (Debian)

- Installation de Passbolt avec Docker

- Installation de Passbolt sur un NAS Synology

IV. PGP au cœur de la sécurité de Passbolt

Avant de découvrir Passbolt et son interface dans le détail, parlons de la sécurité et plus particulièrement de la sécurisation des données des utilisateurs. Passbolt s’appuie sur une infrastructure avec des clés GPG (privées et publiques). Voici quelques points importants sur le fonctionnement de la protection des données :

- Chaque utilisateur dispose d’une paire de clés OpenPGP (publique + privée). La clé publique est envoyée au serveur (qui va la stocker), tandis que la clé privée reste sur le client et n’est jamais stockée par le serveur.

- La partie cliente (extension navigateur, applications ou CLI) réalise le chiffrement/déchiffrement côté client (end-to-end) : le serveur ne dispose pas des mots de passe en clair.

- Le partage d’informations via Passbolt exploite aussi ce mécanisme de clés PGP : pour partager un mot de passe avec un autre utilisateur ou un groupe, le client récupère la clé publique du destinataire depuis le serveur et chiffre le secret avec cette clé publique. Le destinataire peut alors, avec sa clé privée, déchiffrer.

- Le serveur stocke seulement la version chiffrée des informations. Il ne peut pas voir le mot de passe en clair (principe du zero-knowledge).

Ce modèle de sécurité assure que même en cas de compromission du serveur, les secrets chiffrés restent inexploitables sans la clé privée de l’utilisateur.

Quand un utilisateur crée son compte Passbolt, il doit définir une passphrase, et elle agira comme un mot de passe principal : c’est la seule information que l’utilisateur doit retenir. Néanmoins, et c’est bien important de le comprendre, ce n’est pas la seule information qu’il doit détenir ! En effet, la passphrase choisie par l’utilisateur sert à chiffrer et déchiffrer sa clé privée PGP. Cette clé privée peut donc être déchiffrée uniquement par l’utilisateur, et en plus, elle doit être présentée au serveur Passbolt.

Donc, pour déverrouiller son coffre-fort, l’utilisateur doit présenter sa clé privée PGP (un fichier à conserver bien précieusement) et connaître la passphrase associée. Au quotidien, sur son appareil habituel, l’utilisateur doit simplement saisir la passphrase. Par contre, pour utiliser Passbolt depuis un nouvel appareil, il faut présenter la clé privée GPG, en plus de la passphrase, pour la première connexion.

En complément, l’authentification multifacteur peut être déployée pour ajouter une couche de sécurité supplémentaire.

Attention : l’utilisateur doit sauvegarder sa clé privée et mémoriser sa passphrase. Si la clé privée est perdue ou le mot de passe oublié, l’accès aux secrets peut être irrémédiablement perdu.

V. Prise en main de Passbolt

Il existe des extensions Passbolt pour les principaux navigateurs du marché : Google Chrome, Microsoft Edge, Mozilla Firefox, Brave, Vivaldi, et une extension pour Safari est en cours de développement. Il y a aussi une application de bureau pour Windows, sans oublier les applications mobiles pour Android et iOS. Pour les utilisateurs avancés, il y a aussi une interface en ligne de commande (CLI).

A. Créer un nouveau secret

Chaque utilisateur peut créer des secrets de différents types dans son espace Passbolt : des mots de passe, des configurations TOTP (pour la gestion des codes dans le contexte du MFA), des champs personnalisés (pratique pour les clés SSH, par exemple), ou encore des notes et des données. Il est aussi possible de créer un mot de passe associé à une note et des champs personnalisés, le système est relativement flexible.

Le formulaire d’ajout d’un nouveau mot de passe contient des champs classiques : nom de l’entreprise, URI principale, nom d’utilisateur, mot de passe (qu’il est possible de générer). À cela s’ajoutent des options supplémentaires pour personnaliser l’apparence avec une couleur et un logo, mais aussi des URI supplémentaires.

Note : depuis la version 5.5 de Passbolt publiée le 24 septembre 2025, les métadonnées sont aussi chiffrées de bout en bout, selon le même principe que les secrets.

Vous pouvez ajouter des champs personnalisables dans chaque entrée, ce qui offre une grande souplesse. C’est l’occasion d’adapter la structure des entrées à vos besoins. Dommage qu’il ne soit pas possible de créer des modèles prédéfinis de ressource pour disposer des mêmes champs pour toutes les ressources basées sur le même type.

Le secret nouvellement créé apparaît bien à l’écran. Il a été stocké sur le serveur après avoir été chiffré au niveau du navigateur.

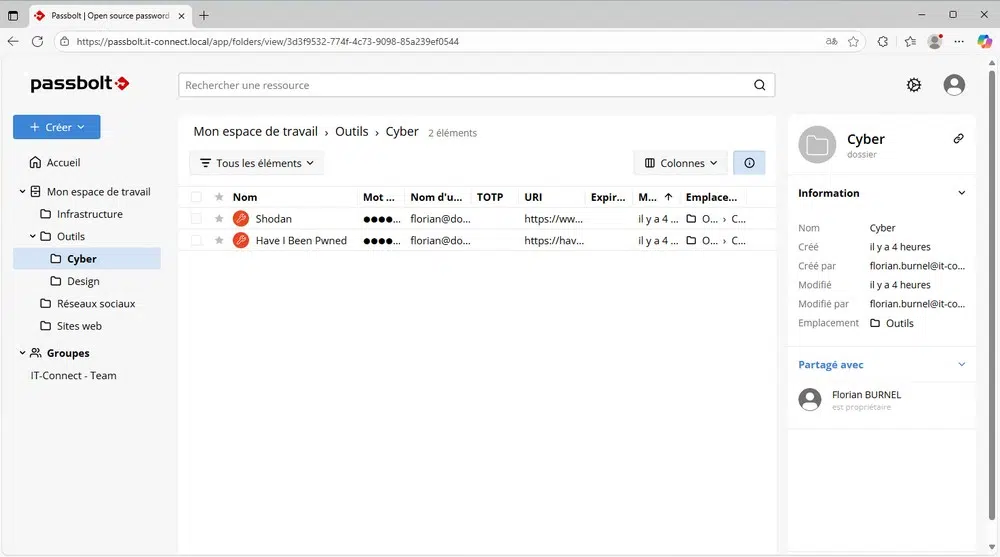

B. Organisation des secrets par dossiers

Plutôt que d’avoir toutes les entrées en vrac à la racine de votre espace personnel, vous pouvez créer des dossiers (et éventuellement des sous-dossiers) pour organiser vos entrées. Vous pouvez aussi ajouter des entrées en favoris et filtrer l’Accueil pour afficher uniquement ces éléments (différents filtres sont disponibles).

C. Partager des identifiants

Le partage des éléments est granulaire puisque vous pouvez partager un dossier complet ou uniquement un élément. Les autorisations de partage sont définies aussi au niveau de l’élément partagé, ce qui offre beaucoup de souplesse. Il suffit de cliquer sur l’action “Partager” après avoir sélectionné l’élément à partager, comme ici un seul secret.

Vous devez ensuite sélectionner avec qui partager la ressource : un utilisateur, plusieurs utilisateurs ou directement un groupe. A chaque fois, vous avez le choix entre trois niveaux de permissions : lecture seule, lecture et modification, et propriétaire de la ressource (contrôle complet). Pour garder le contrôle sur votre espace, il est préférable d’utiliser des groupes autant que possible.

Les ressources sont accessibles à l’aide d’un filtre “Partagé avec moi” ou directement en parcourant les groupes.

Note : Passbolt ne met pas de côté la sécurité lorsqu’une ressource est partagée. Un mécanisme donne accès à tous les utilisateurs qui ont des permissions en effectuant un lien avec leur clé PGP. Ainsi, les éléments partagés sont déchiffrables par tous les utilisateurs qui ont les permissions.

D. Le profil de l’utilisateur

Chaque utilisateur peut personnaliser son profil, de façon à ajouter un avatar, changer le thème graphique de Passbolt, ou encore configurer le MFA sur son compte. Il est possible de consulter des informations sur ses clés PGP personnelles ou de modifier le mot de passe maitre.

L’extension pour navigateur est capable de détecter les identifiants correspondants à un site ou service spécifique, grâce aux URL spécifiées dans les ressources de votre compte. Il suffit de sélectionner l’élément de votre choix pour remplir automatiquement les champs de connexion (identifiant et mot de passe).

F. Connexion sur un nouvel appareil

La connexion à un compte Passbolt s’effectue par appareil, je dirais même par navigateur si vous souhaitez l’utiliser dans plusieurs navigateurs sur un même appareil. A chaque fois, pour la connexion à votre compte, vous devez présenter votre clé privée PGP et la déchiffrer à l’aide de votre passe de phrase. Sans cela, vos données ne seront pas accessibles.

C’est une particularité de Passbolt, liée à sa sécurité robuste et à l’approche Zero Knowledge, qui fait qu’il n’est pas seulement nécessaire d’entrer un identifiant et un mot de passe maître comme avec beaucoup d’autres gestionnaires de mots de passe.

Le processus d’ajout sur un nouveau navigateur s’apparente à une récupération de comptes. Vous pouvez découvrir ce processus en 6 étapes en consultant les images ci-dessous (présentées dans l’ordre).

VI. L’administration de Passbolt

Dans cette partie de l’article, nous allons évoquer quelques-unes des fonctionnalités réservées à l’administrateur de la plateforme Passbolt. L’image ci-dessous offre un aperçu des sections de configuration disponibles. Toutes celles avec un icône d’étoiles sont réservées à la version Pro de Passbolt.

A. La gestion des utilisateurs et des groupes

Passbolt étant un gestionnaire de mots de passe d’équipe, il propose inévitablement la création de comptes utilisateurs, mais aussi de groupes. Vous pouvez créer les utilisateurs manuellement, un par un. C’est réaliste lorsqu’il y a peu d’utilisateurs. Les entreprises, par l’intermédiaire de la version Pro, pourront bénéficier de fonctionnalités supplémentaires comme :

- Le provisioning des utilisateurs et des groupes avec l’Active Directory ou un annuaire LDAP.

- Le SSO via les services de Microsoft et Google, ou via OpenID Connect et AD FS.

- La prise en charge de SCIM pour pousser les modifications du fournisseur d’identité vers Passbolt (Entra ID vers Passbolt, par exemple).

Quand vous créez un nouveau groupe, vous pouvez spécifier le nom du groupe, ainsi que les membres. Chaque utilisateur peut être ajouté en tant que membre simple ou en tant que responsable du groupe, ce qui est pertinent dans un contexte professionnel pour désigner les responsables de service.

B. Autoriser l’inscription des utilisateurs

Plutôt que de créer les utilisateurs manuellement, une autre approche consiste à activer l’auto-inscription basée sur des domaines de messagerie approuvés. Ainsi, ce sont vos utilisateurs qui doivent créer eux-mêmes leur compte, en utilisant un domaine approuvé.

D. Les notifications par e-mail

Au-delà de définir le serveur SMTP et les paramètres pour envoyer des e-mails, vous pouvez indiquer dans quelles situations Passbolt doit envoyer des notifications. De nombreux événements sont proposés, donc vous n’avez qu’à activer ou désactiver les types de notifications souhaités. Ces paramètres s’appliquent à tous les utilisateurs.

E. Les accès par rôle

L’approche RBAC est aussi partie intégrante de Passbolt, même si elle est limitée à deux rôles (Administrateur / Utilisateur) et qu’il n’est pas possible, à ce jour, d’en créer de nouveaux (mais c’est prévu pour bientôt !). Cela permet de limiter les permissions de tous les utilisateurs. Par exemple, vous pouvez empêcher les utilisateurs d’exporter les données de Passbolt.

VII. Conclusion

Cette présentation globale de Passbolt, réalisée à partir de la version 5.6, touche à sa fin ! Pour aller plus loin, je vous invite à tester par vous-même ! Vous pouvez aussi parcourir la documentation officielle et consulter le blog ou la roadmap afin d’être informé des futures nouveautés.

D’ailleurs, plusieurs nouveautés ont été dévoilées :

- Passbolt 5.7 (12 novembre 2025) doit intégrer l’historique des secrets, ce qui apporte un plus en matière de traçabilité.

- Passbolt 5.8 (décembre 2025) doit ajouter la gestion dynamique des groupes et la création de rôles spécifiques.

Cet article contient une communication commerciale pour Passbolt.